<이론>

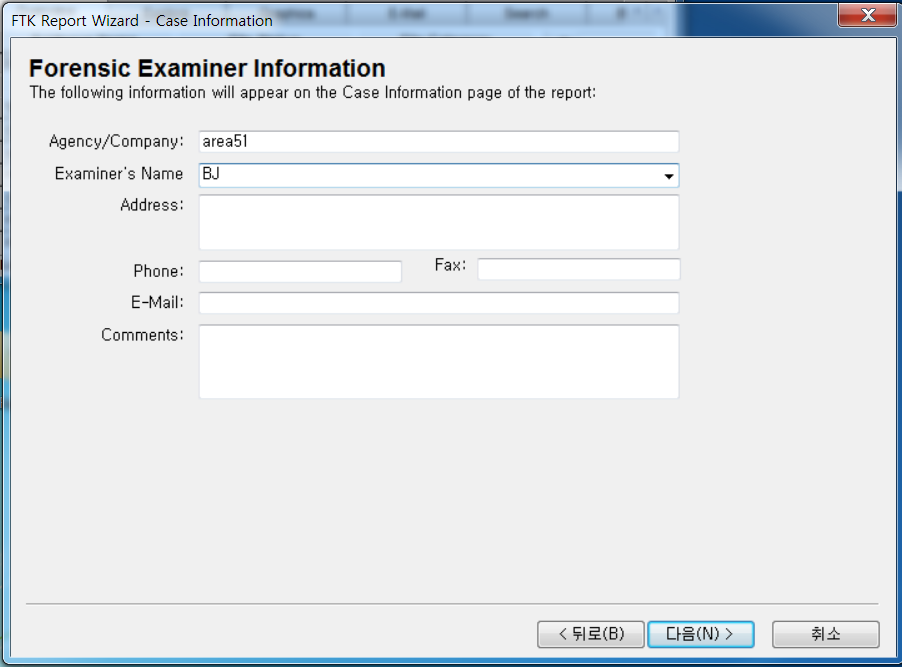

Digital Forensic을 수행할 때에는 검사자_명, 검사_시각, 등 증거가 採證(채증)되는 정보를 충분히 넣어 주어야 한다.

enCase, FTK(Forensic Tool Kit)와 더불어 Autopsy라는 도구도 널리 사용됩니다.

Autopsy는 Linux 시스템에서 사용할 수 있는 오픈소스 기반 Forensic 프로그램으로 잘 알려진 Slueth Kit를

Windows 시스템에서 GUI 형태로 이용할 수 있게 한 무료 포렌식 프로그램이다. 최근에는 Python Plugins 기능도 함께 사용하게 해준다.

Autopsy는 Windows와 UNIX/Linux를 비롯해서 OS X(Apple's Linux), Android 등 다양한 운영체제의 파일 시스템의 내용을 분석해주고 검색, 타임라인 분석, 해시 필터링 등의 기능이 있다. 그리고 확장 가능한 Add-On 모듈을 지원하기 때문에 Project VIC 및 C4P와 같은 데이터베이스와 통합하여 분석을 하거나 비디오 분석 모듈 등의 기능을 추가할 수도 있다. 그리고 한국 포렌식 학회에서 주관하는 디지털 포렌식 전문가 2급 필기시험에서 FTK와 더불어 사용되는 도구이다.

<실습>

이번에 할 실습은 USB에 대한 분석이다.

USB에 대한 이미지 파일을 만들어 둔 것을 AccessData FTK를 이용하여 분석할 것이다.

실습환경 : Windows 7

Investigator : 분석자 이름

Case Number : 증거품 번호

Case Name : 증거 이름

Case Path : 증거 경로

Agenct/Company : 회사 이름

저는 블로그 이름 적어놓았습니다.

Case Log Options에서 어떠한 증거를 채증할 껀지 선택을 할 수 있습니다.

Processes to Perform에서는 증거품에서 수집할 데이터를 선택합니다.

데이터에서 채증할 옵션을 선택해 줍니다.

증거가 어떤 종류인지 선택할 수 있습니다.

증거를 선택해 줍니다.

이렇게 분석된 파일이 나오게 됩니다.

'Digital Forensic' 카테고리의 다른 글

| 디지털 포렌식[Digital Forensic] 메모리 덤프[memory dump] (0) | 2023.07.31 |

|---|---|

| 디지털 포렌식[Digital Forensic] - 1 (0) | 2023.07.19 |

댓글