<이론>

SNMP란?

UDP 포트 161에서 동작하는 응용층 프로토콜로써 네트워크 장비를 관리하거나 감시하기 위한 목적으로 사용합니다.

모든 네트워크 장비를 대상으로 정전이나 도달불가(Unreachable)와 같이 관리자의 조치가 필요한 상황 등을 모니터링하게 해주지만, 이를 이용하면 오히려 타겟 네트워크의 정보를 아는데 많은 도움이 됩니다.

promiscuous mode도 이 SNMP를 사용하는 방식입니다.

결국 DNS 서버를 통해서 내부 네트워크의 정보를 들여다보듯이 SNMP를 통해서도 내부 네트워크의 장비들을 볼 수 있다는 뜻이 됩니다.

<실습>

실습대상은 Windows 7으로 하겠습니다.

먼저 프로그램 및 기능에 들어가 줍니다.

Windows 기능 사용/사용 안함에 접속을 합니다.

여기서 SNMP를 체크해주면 됩니다.

원활한 통신을 위해 방화벽은 전부 사용 안 함으로 설정합니다.

이제 서비스에 들어가서 여러가지를 시작시키면 되는데

Remote Access Auto Connection Manager

Remote Desktop Configuration

Remote Desktop service

위 세가지를 서비스 시작을 시킵니다.

마지막으로 IP 주소를 확인합니다.

이제 해킹을 위해 BackTrack으로 접속을 해준 뒤, 방화벽을 비활성화 시킵니다.

pentest안에 있는 도구들을 사용할 예정입니다.

snmp 관련 도구들은 admsnmp, onesixtyone, snmpcheck, snmpenum이 있습니다.

snmpcheck를 활용해 봅시다. 먼저 --help명령어를 통해 사용법을 알아보겠습니다.

기본 사용틀은 ./snmpcheck.pl -t <대상 ip>이며 세부 옵션들도 있습니다.

Windows 7의 IP를 확인해서 사용해 봅시다.

호스트가 응답하지 않는다고 나왔네요...?

그러면 Ubuntu를 대상으로 진행해 봅시다.

Ubuntu에 접속해 SNMP를 설치해 줍니다.

물론 방화벽도 꺼줍니다.

snmp가 설치된 디렉터리는 /etc/snmp라는 곳인데, 이곳의 파일들의 권한을 바꾸어 줍니다.

이제 IP를 확인해줍니다.

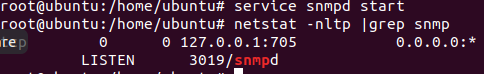

snmp를 실행시키고 정상적으로 작동하는지 확인해 줍니다.

방화벽에 들어가봅니다.

firewall-config가 설치되어 있지 않은 분들은

apt -y install firewall-config로 설치를 하시면 됩니다.

방화벽에서 SNMP를 체크해줍니다.

service 옆에 port가 있는데 아까 우리가 찾은 snmp 포트는 705번이라고 나와있으니 추가해줍니다.

다시 BackTrack으로 와서 대상 IP를 Ubuntu로 바꾸어 주고 실행해주면 아래와 같이 결과가 나옵니다.

'Attacking' 카테고리의 다른 글

| Auto Scan 사용법 (0) | 2023.08.29 |

|---|---|

| Windows 10 Hacking in VMware (0) | 2023.08.20 |

| SNMP를 활용하여 상대 운영체제의 정보 모으기 -3 (0) | 2023.08.17 |

| SNMP를 활용하여 상대 운영체제의 정보 모으기 -2 (0) | 2023.08.16 |

댓글