지난 시간에 이어서 계속 학습을 하고자 합니다.

2023.08.16 - [Hacking] - SNMP를 활용하여 상대 운영체제의 정보 모으기 -1

SNMP를 활용하여 상대 운영체제의 정보 모으기 -1

SNMP란? UDP 포트 161에서 동작하는 응용층 프로토콜로써 네트워크 장비를 관리하거나 감시하기 위한 목적으로 사용합니다. 모든 네트워크 장비를 대상으로 정전이나 도달불가(Unreachable)와 같이 관

area51.tistory.com

2023.08.16 - [Hacking] - SNMP를 활용하여 상대 운영체제의 정보 모으기 -2

SNMP를 활용하여 상대 운영체제의 정보 모으기 -2

SNMP에서 사용되는 용어를 간단하게 정리한 내용입니다. 네트워크 관리시스템을 NMS(Network Management System)으로 부르는데 크게 '관리시스템'과 '관리대상'으로 나눕니다. 관리대상에는 에이전트가

area51.tistory.com

이번에는 BackTrack이 아니라 Kali Linux에서 실습을 진행하려고 합니다.

왜냐! BackTrack보다 Kali가 공격 툴이 더 많기 때문입니다(개인적 견해)

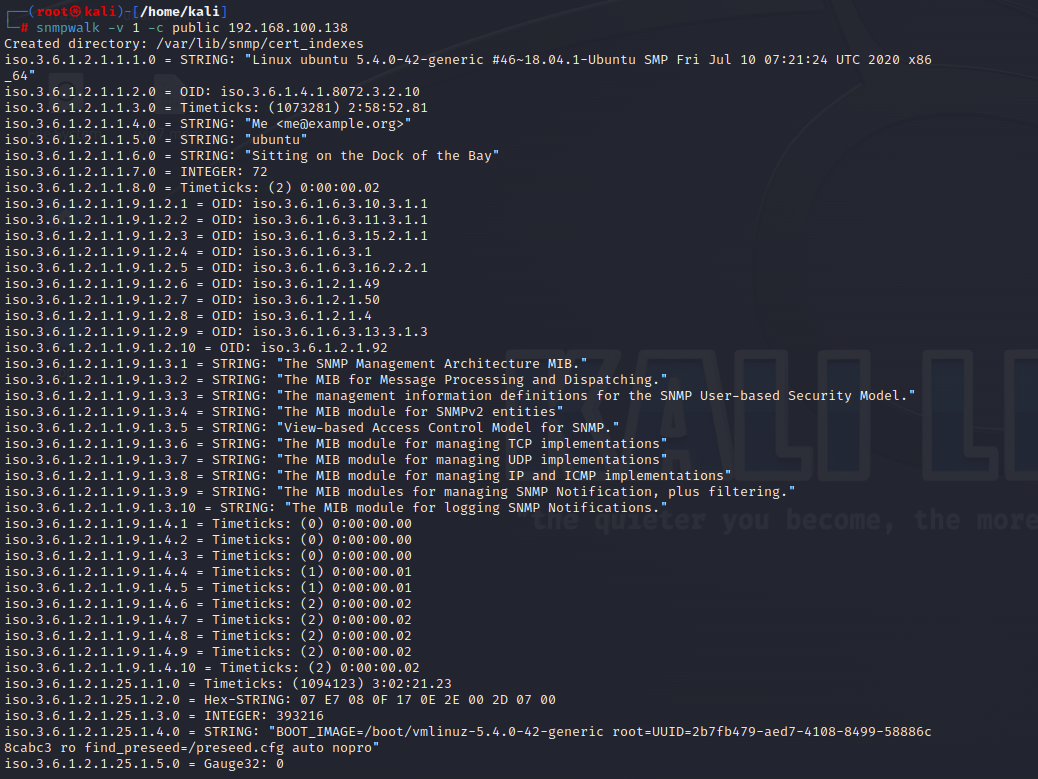

Kali를 실행시킨 뒤 이번에 사용할 공격 툴 snmpwalk에 대해 알아보고자 --help 옵션을 사용합니다.

제가 사용한 명령어와 결과창은 아래와 같습니다.

gitif를 사용해서 더 알아보도록 하겠습니다.

이번에는 Windows 7에서 Windows server 2008을 대상으로 해보겠습니다.

Windows 7에 Getif를 설치해줍니다.

※ Getif 프로그램이 없으신 분들은 댓글로 이메일 남겨주시면 프로그램 보내드리겠습니다.

Windows 2008로 이동하여 관리도구를 열어줍니다.

서버 관리자를 실행 시킵니다.

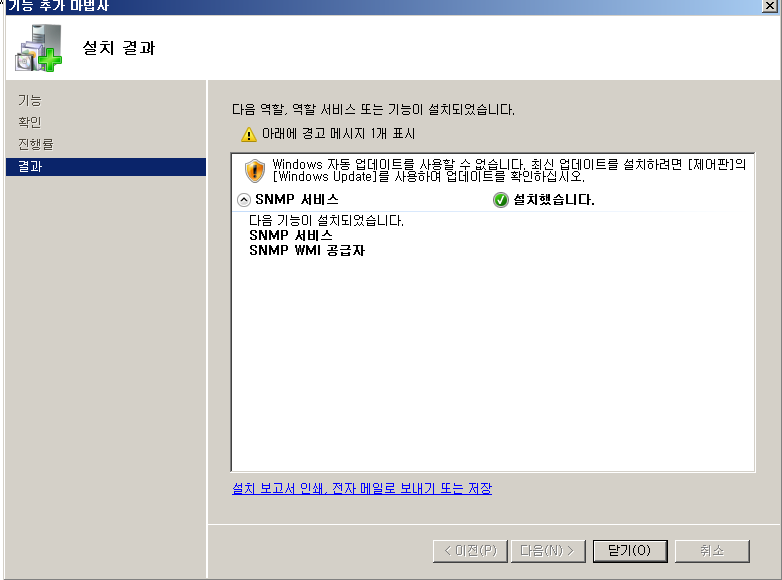

여기서 기능추가를 이용하여 SNMP를 추가합니다.

아래와 같은 화면이 나와야 정상적으로 설치된 것입니다.

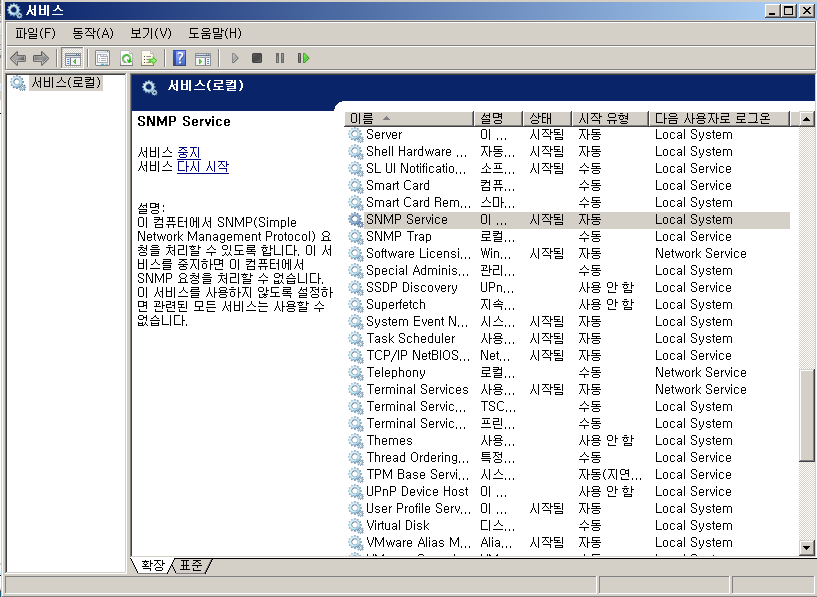

이제 관리도구 - 서비스에 들어와서 SNMP Service를 찾아줍니다.

우클릭 한 뒤 속성을 들어가서, 보안 탭에 들어갑니다.

받아들인 커뮤니티 이름에 public, private를 읽기전용으로 추가한 뒤, 모든 호스트로부터 SNMP 패킷 받아들이기를 체크해줍니다.

SNMP Service를 다시 시작해 줍니다.

이제 Windows 7에서 Getif를 관리자 권한으로 실행시킨다.

Host name에 Windows Server 2008의 IP 주소를 입력한 뒤 Start를 눌러줍니다.

Windows의 기본적인 정보가 나오는 것을 확인할 수 있다.

Interfaces창에 들어가서 Admin up only, Oper up only를 체크해주고 Start를 해주면 여러 결과가 나오는 것을 볼 수 있다.

Addressers를 들어가서 Start를 해보면 타겟의 IP 값을 볼 수 있다.

Routing Table에 들어가서 Start를 해보면 라우팅 되어있던 값들을 볼 수 있다.

'Attacking' 카테고리의 다른 글

| Auto Scan 사용법 (0) | 2023.08.29 |

|---|---|

| Windows 10 Hacking in VMware (0) | 2023.08.20 |

| SNMP를 활용하여 상대 운영체제의 정보 모으기 -2 (0) | 2023.08.16 |

| SNMP를 활용하여 상대 운영체제의 정보 모으기 -1 (0) | 2023.08.16 |

댓글